Ribuan VMware ESXi Jadi Korban Ransomware ARGS

Salah satu mimpi buruk yang paling ditakuti administrator adalah menjadi korban ransomware. Kali ini mimpi buruk tersebut menghampiri administrator pengguna server virtualisasi VMWare ESXi.

ESXi adalah server virtualisasi yang dapat digunakan untuk menjalankan dan mengelola berbagai sistem operasi pada satu server, baik OS Windows server/ workstation, macOS, ataupun Linux VM, dan termasuk data yang dikelola server tersebut.

Masalahnya server ESXi ini memiliki celah keamanan yang jika berhasil dieksploitasi akan memungkinkan akses sistem ESXi tersebut secara otomatis tanpa perlu mengetahui kredensial server tersebut. Akibatnya adalah semua sistem OS yang divirtualisasi di ESXi termasuk data yang terkandung di dalamnya akan bisa diakses.

Dalam kasus enkripsi ransomware ARGS ini, file virtualisasi akan dienkripsi dan diganti menjadi ekstensi .args. Setelah sukses mengenkripsi, ransomware ini akan menampilkan pesan permintaan tebusan sebagai berikut:

How to Restore Your Files Security Alert!!! We hacked your company All files have been stolen and encrypted by us If you want to restore files or avoid file leaks, please send 2.0*** bitcoins to the wallet 1PAFdD9fwqRWG4VcCGuY27VT********** If money is received, encryption key will be available on TOX_ID: D6C324719AD0AA50A54E4F8DED8E8220D8698DD67B218B5429466C40E7F72657C015D86C7E4A Attention!!! Send money within 3 days, otherwise we will expose some data and raise the price Don't try to decrypt important files, it may damage your files Don't trust who can decrypt, they are liars, no one can decrypt without key file If you don't send bitcoins, we will notify your customers of the data breach by email and text message And sell your data to your opponents or criminals, data may be made release note SSH is turned on Firewall is disabled

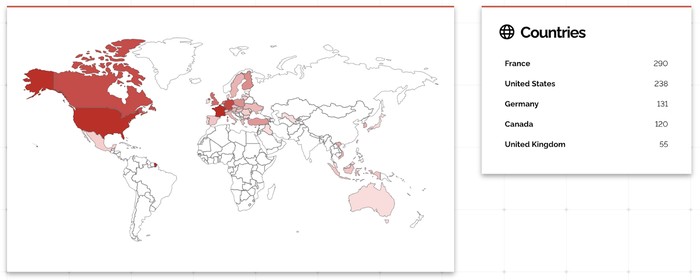

Sampai saat artikel ini tulis, ribuan pengguna VMWare ESXi di seluruh dunia menjadi korban ransomware ARGS. Korban terbanyak berasal dari Prancis, Amerika Serikat, Jerman, Kanada, dan Inggris.

Menurut pantauan Vaksincom, setidaknya ada 3 pengguna VMWare ESXi di Indonesia yang turut menjadi korban ransomware args ini.

Pengguna VMWare ESXi yang rentan menjadi target dari serangan ini adalah versi 7.0, 6.7 dan 6.5. Celah keamanan yang dieksploitasi oleh ransomware ini adalah CVE-2021-21974.

Sebagai catatan, yang diserang oleh ransomware ini adalah sistem ESXi sehingga apapun sistem operasi yang divirtualisasi oleh sistem ESXi ini akan dienkripsi, baik itu OS Windows, Mac OS, maupun Linux. Dan karena berfungsi sebagai server virtualisasi, maka satu server ESXi ini biasanya lebih mengelola kombinasi dari berbagai OS seperti Windows server, Windows workstation, Mac OS dan Linux.

Jika server ESXi ini berhasil dieksploitasi, maka selain OS yang akan dienkripsi, semua data yang terkandung dalam OS tersebut juga akan ikut terenkripsi. Karena itu harap menjadi perhatian pada administrator untuk disiplin melakukan backup data penting secara teratur.

Jika anda mengelola server ESXi dan menjadi korban enkripsi ransomware ini, hubungi vendor antivirus atau sekuriti anda untuk membantu proses recovery dan proses pencegahan eksploitasi dan aksi ransomware. Gunakan antivirus yang andal dan solusi yang dapat melakukan restore data sekalipun sudah di enkripsi oleh seperti Vaksin Protect.

Untuk menghindari serangan ransomware ARGS ini, pengguna server ESXi perlu melakukan update versi server ESXi yang digunakan sebagai berikut :

Selain itu, disarankan untuk menonaktifkan SLP (Service Location Protocol) services jika tidak diperlukan karena layanan ini yang memungkinkan sarana eksploitasi ini dengan langkah sebagai berikut: