Ransomware Merajalela di Indonesia Selama Q4 2022

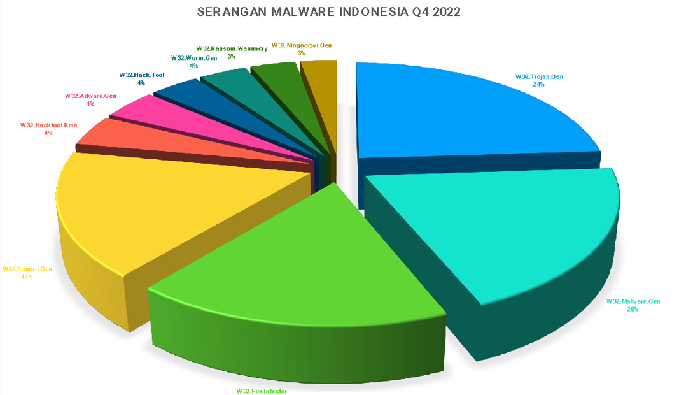

Serangan malware masih terus terjadi di Indonesia selama Q4 2022 dan serangan ini didominasi oleh malware generik seperti W32.Malware.gen (24%), W32.Trojan.gen (20%) dan W32.File.Infector (17%). Meski generik, malware ini bisa menjadi jalan untuk serangan yang lebih mengerikan.

Malware generik ini adalah ujung tombak dari serangan ransomware, yang kini sudah berevolusi menjadi model bisnis cloud dengan metode Ransomware as a Services (RaaS) dan penyerang harus mengoptimalkan Ransomware yang digunakan agar tidak mudah dideteksi antivirus.

Teknik yang digunakan adalah malware pembuka yang memiliki variasi tidak terbatas dimana setiap kali terdeteksi antivirus malware pembuka jalan ini tinggal dimodifikasi sedikit untuk dapat menghindari deteksi antivirus baik dengan teknik kompilasi yang berbeda atau mengubah bahasa pemrograman rutin malware yang sama atau melakukan perubahan minor.

Selain menggunakan malware, pembuat ransomware juga aktif menggunakan script yang tidak akan terdeteksi oleh program antivirus karena memang tidak mengandung rutin jahat, tetapi dengan cerdiknya script itu akan mengunduh malware baru ke memori komputer yang lagi-lagi akan membuka jalan bagi ransomware melakukan aksinya mengenkripsi data komputer korbannya.

Hal itulah yang membuat antivirus mengeluarkan metode deteksi baru seperti Evasion Shield yang akan mendeteksi adanya script mencurigakan yang aktif pada sistem.

Program ransomware ini sendiri sangat dilindungi karena cukup sulit dibuat dan cukup rumit sehingga setiap kali berhasil menjalankan aksinya akan segera menghancurkan dirinya guna menghindari deteksi.

Pembuat ransomware yang memiliki kemampuan coding dan menguasai infrastruktur jaringan memfokuskan diri pada pembuatan coding ransomware dan bekerjasama dengan ahli infrastruktur mengelola server dan menyediakan sistem ransomware bagi siapapun yang ingin mendapatkan uang mudah dan bersedia menjalankan bisnis kotor menjadi agen penyebar ransomware.

Dan agen penyebar ransomware ini tidak perlu memiliki kemampuan coding atau menguasai infrastuktur yang njelimet, mereka cukup memiliki kemampuan dasar internet, bisa menjalankan aplikasi serta bersedia menjalankan bisnis kotor ransomware yang notabene melanggar hukum.

Mereka tinggal mencari korban yang ingin diincar dan sekali berhasil mendapatkan korbannya, maka sistem RaaS ini akan berjalan secara otomatis dengan keterlibatan manusia yang minimal. Sistem RaaS secara otomatis akan menampilkan pesan ransom pada komputer korbannya dan memberikan tautan yang bisa di klik untuk membuktikan kalau ia memang memiliki kunci dekripsi semua file yang terenkripsi.

Kalau korbannya mengirimkan contoh file yang dienkripsi, maka secara otomatis sistem akan mendekripsi dan memberikan bukti kalau mereka memang memiliki kunci dekripsi. Keterlibatan manusia terkadang dibutuhkan pada saat negosiasi harga, namun jika harga sudah disepakati dan pembayaran sudah dilakukan ke alamat uang kripto yang sudah disiapkan, maka sistem RaaS ini akan mengirimkan tools dan kunci dekripsi secara otomatis ke alamat email korbannya.

Ransomware menggunakan malware generik, trojan generik dan file infector karena pembuat ransomware ingin menggunakan ransomwarenya berulang-ulang dan sekali berhasil mengenkripsi komputer korbannya, mreka akan segera menghapus jejak ransomwarenya. Program yang digunakan untuk membuka jalan masuknya ransomware adalah program malware generik, trojan generik dan file infector yang sekalipun berhasil diidentifikasi antivirus, akan dengan mudah mengubah dirinya dengan berbagai macam teknik. (lihat gambar di bawah ini)

Serangan malware ini ibarat Messi dan Mbappe vs Bonou dan Martinez, baca di halaman berikutnya

Halaman 1 2 Selanjutnya kolom telematika malware ransomware alfons tanujaya